Proteja seus sistemas contra ameaças

Conheça alguns detalhes e saiba mais+

Benefícios da Gestão de Vulnerabilidades:

- Redução de Riscos: Minimiza a probabilidade de explorações bem-sucedidas e violações de dados.

- Conformidade Regulatória: Ajuda a cumprir com regulamentações e normas de segurança cibernética.

- Proteção de Ativos: Garante a segurança dos ativos críticos e a continuidade dos negócios.

- Confiança dos Clientes: Aumenta a confiança dos clientes e parceiros ao demonstrar um compromisso com a segurança.

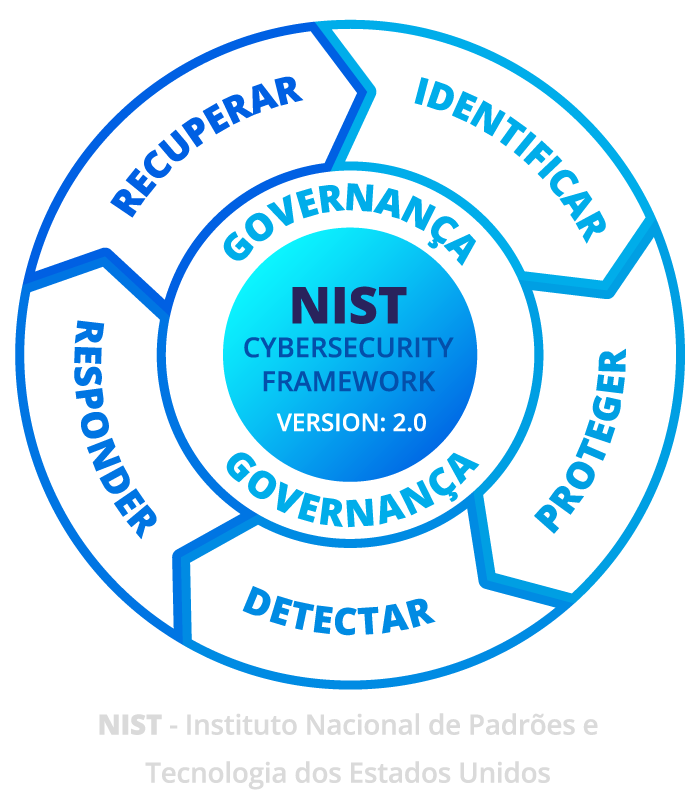

A implementação eficaz da gestão de vulnerabilidades requer uma abordagem multifacetada que combina tecnologia, processos e pessoas.

Ao adotar uma estratégia abrangente, as organizações podem proteger melhor seus ativos, garantir a continuidade dos negócios e manter a confiança de seus stakeholders.

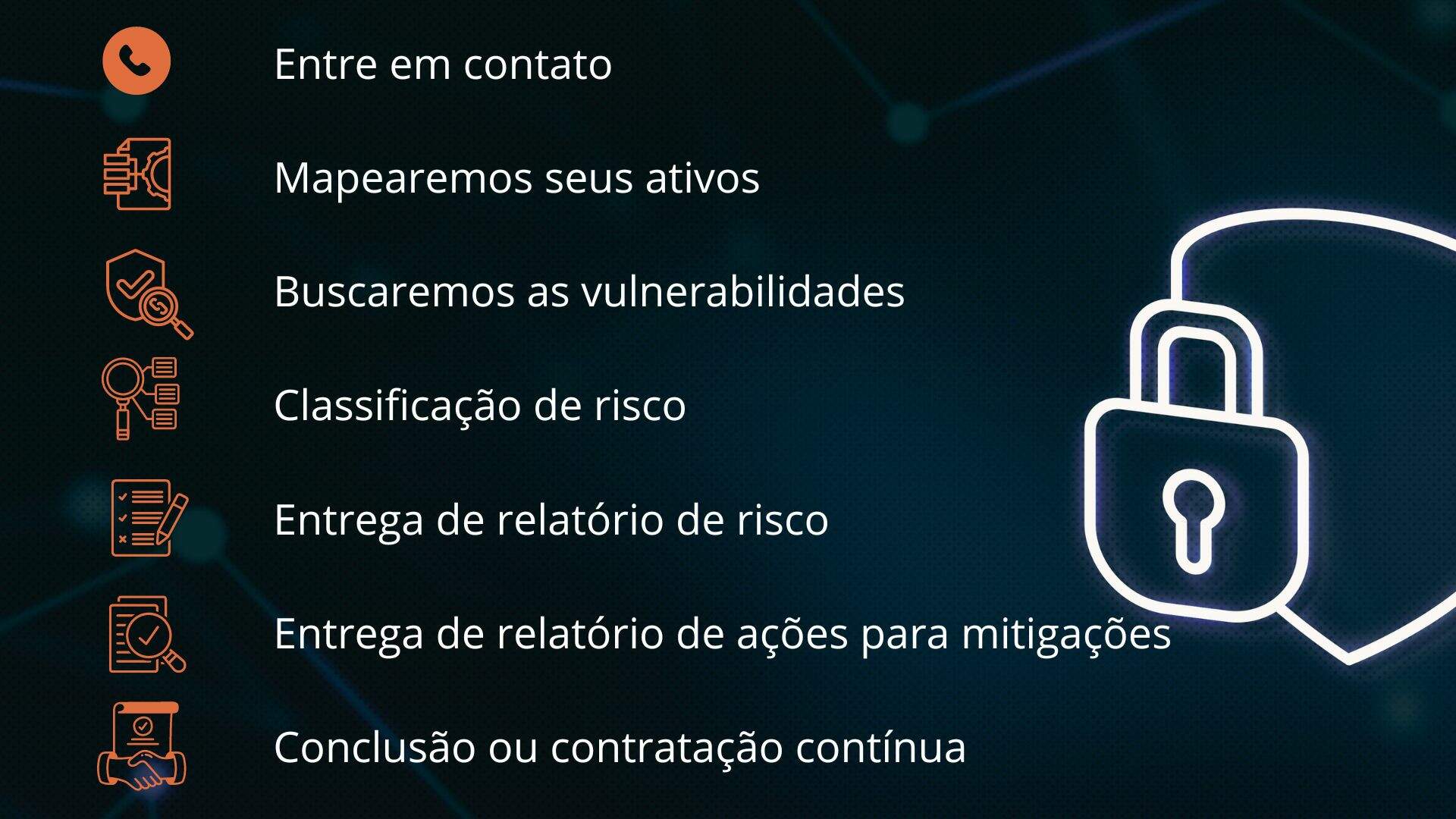

Etapas do serviço de análise de vulnerabilidades

QUAIS SÃO OS SCANNERS QUE ANALISAMOS

A análise DAST é crucial para a segurança cibernética, escaneando códigos fonte públicos em busca de vulnerabilidades. Identifica brechas em tempo real para prevenir ataques, fortalecendo a defesa e protegendo dados dos usuário

OWASP https://owasp.org/

ANÁLISE TCP:

Realizamos escaneamentos nos protocolos abertos internos ou expostos à internet para identificar vulnerabilidades nas versões de software que possam comprometer serviços entregues por servidores, sites ou plataformas.

ANÁLISE DE MALWARES/VÍRUS:

Escaneamentos nos sites/plataformas para detecção de vírus ou malwares que possam prejudicar suas aplicações e plataforma web.

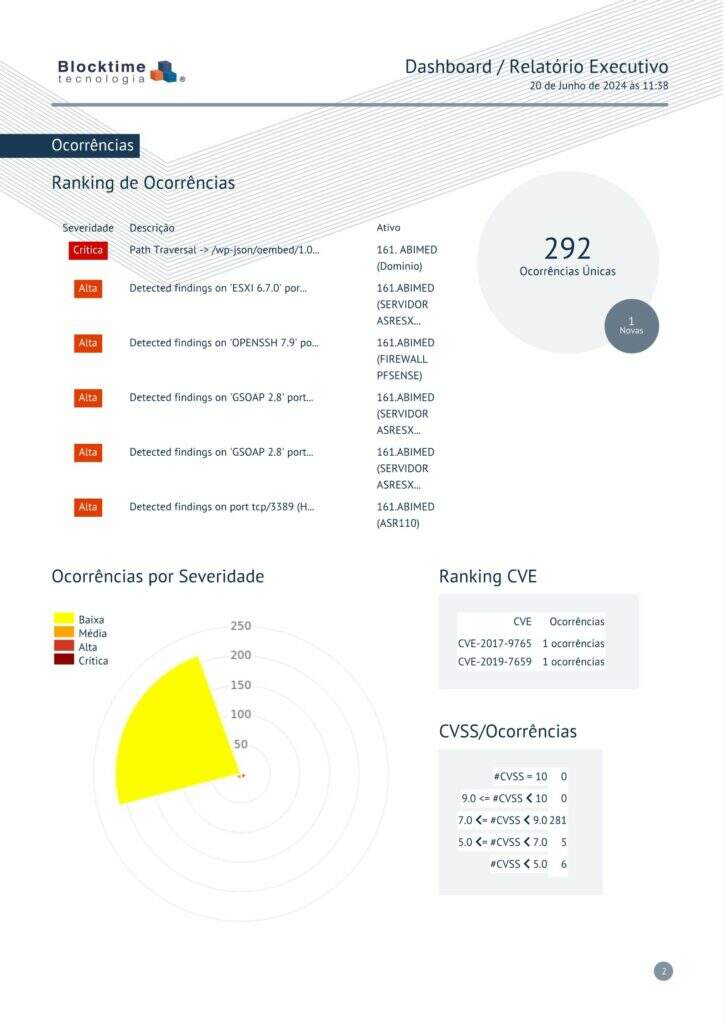

EXEMPLO DE RELATÓRIO DE VULNERABILIDADES

Análise sua estrutura pela visão de um hacker